رویکردی برای مدیریت امن محیط های ترکیبی ابر- لبه

چکیده

پارادایم ابر اشیاء (CoT) یک رویکرد چالش برانگیز برای مدیریت آن دسته از برنامههای IoT است که از خدمات و منابع ابری بهره میگیرند. به منظور جلوگیری از تأخیر در ارتباطات ابر-اینترنت اشیاء، مدیریت خدمات حساس به زمان، باید به لبه CoT انتقال یابد. بدین منظور، یک محیط امن ابر- لبه برای مدیریت یکپارچه برنامههای IoT لازم است. تحقق یک راه حل امن و اجرایی میان افزار ابر-لبه، یک هدف بسیار راهبردی برای خدمات آینده CoT است. بنابراین، همانطور که توسط اتحادیه امنیت سامانههای ابری (CSA) مورد تاکید قرار گرفته، باید عمیقاً مورد بررسی قرار گیرد. یک رویکرد ارزشمند برای ایجاد یک سیستم ابر-لبه، بر مبنای یک راه حل ارتباطی پیام فوری میباشد. در محیطهای ابری کنونی، میان افزار پیام محور (MOM) بر مبنای یک پروتکل پیام فوری (IMP) عملکرد خوبی را فراهم میآورد، اما الزامات امنیتی را نادیده میگیرد. در این مقاله، هدف ما غلبه بر چنین شکافهایی با پیروی از دستورالعملهای CSA است. به خصوص، ما در مورد مسائل شامل در بهبود این نوع سیستم ابر-لبه برای دستیابی به محرمانگی، صحت، اعتبار و انکارناپذیری دادهها بحث میکنیم. علاوه بر این، یک مطالعه موردی واقعی را با توجه به مدل معماری MOM مورد تجزیه و تحلیل قرار میدهیم. نتایج آزمایشی حاصل از یک بستر تست واقعی، نشان میدهد که چگونه قابلیتهای امنیتی معرفی شده بر عملکرد کلی میان افزار تأثیر نمیگذارد.

1. مقدمه

با ظهور پارادایم ابر اشیاء (CoT)، چالشهای جدیدی مانند ارتباطات بلادرنگ در بسیاری از دستگاههای هوشمند با یک واحد هماهنگی مرکزی بوجود آمده است. با این حال، سیستمهای محاسباتی سنتی مبتنی بر پارادایم ابری، از آنها پشتیبانی نمیکنند. به منظور جلوگیری از تأخیر در ارتباطات ابر-اینترنت اشیاء، مدیریت خدمات حساس به زمان، باید به لبه CoT انتقال یابد. بدین منظور، یک محیط امن ابر- لبه برای مدیریت یکپارچه برنامههای IoT لازم است (1،2). سیستم ارتباطی میان افزار ابر- لبه بسیار پیچیده است، به این دلیل توازن عملکرد و مدیریت امنیت در آن لازم است و اصلاً چیز بی اهمیتی نیست. در واقع، با توجه به یک محیط جهانی CoT، باید چندین مسئله را مورد توجه قرار داد. از یک سو، میان افزار ابر-لبه باید نسبت به تغییرات بسرعت واکنش نشان دهد. برای مثال، طبق عبارت معروف Benjamin Franklin " وقت طلاست"، نقض توافقنامه سطح سرويس (SLA) ممکن است زیان مالی را برای ارائه دهنده فن آوری ابری در پی داشته باشد. از سوی دیگر، یک نشت امنیتی، میتواند به فاش سازی اطلاعات خصوصی یا حملات سایبری اشاره داشته باشد. این امر میتواند برای ارائه دهنده CoT نیز برخی پیامدهای اقتصادی را در پی داشته باشد. به همین دلیل، اتحادیه امنیت سامانههای ابری (CSA) (3) ویژگیهای مهم امنیت ابری را متمایز ساخته است. طبق دستورالعملهای (CSA)، امنیت و حریم خصوصی باید دسترس پذیری خدمات، کنترل دسترسی به منابع، کاهش آسیب پذیری، حفظ حریم خصوصی دادههای بررسی شدۀ کاربر را تضمین کند. از آنجاییکه CoT یک پارادایم نوظهور است، معماران نرم افزاری، باید با استفاده از یک مدل آسیب پذیری تحکیم یافته به عنوان یک نقطه مرجع، به مسئله عدم وجود استانداردهای امنیتی ad hoc رسیدگی کنند.

Abstract

The Cloud-of-Things (CoT) paradigm is a challenging approach to manage IoT applications exploiting Cloud resources and services. In order to avoid latency in Cloud–IoT communications, the management of time-sensitive services has to be moved to the edge of the CoT. To this aim, a secure Cloud-to-Edge environment for seamless management of IoT applications is necessary. The realization of a performing and secure Cloud-to-Edge middleware solution is a very strategic goal for future business CoT services. Thus, it needs to be deeply investigated, as highlighted by the Cloud Security Alliance (CSA). A valuable approach to develop an efficient Cloud-to-Edge system is based on an instant-message communication solution. In current Cloud environments, a Message Oriented Middleware (MOM) based on an Instant Message Protocol (IMP) provides good performance, but overlook security requirements. In this paper, we aim at overcoming such a gap following the CSA guidelines. In particular, we discuss the involved issues for improving such a kind of Cloud-to-Edge system in order to achieve data confidentiality, integrity, authenticity and non-repudiation. Moreover, we analyze a real case of study considering a MOM architectural model. Experimental results performed on a real testbed show how the introduced secure capabilities do not affect the overall performances of the whole middleware.

1. Introduction

With the advent of Cloud-of-Things (CoT) paradigm, new challenges arose, such as the real-time communication of many smart devices with a central coordination unit. However, traditional computing systems based on the Cloud paradigm do not support them. In order to avoid latency in Cloud–IoT communications, the management of time-sensitive services has to be moved to the edge of the CoT. To this aim, a secure Cloud-to-Edge environment for seamless management of IoT applications is necessary [1,2]. The communication system of a Cloud-to-Edge middleware is quite complex because it is necessary to balance performance and security management, and this is not trivial at all. In fact, considering a worldwide CoT environment, several issues need to be addressed. On one hand, the Cloud-to-Edge middleware needs to quickly react to changes. For example, according to the popular phrase of Benjamin Franklin ‘‘the time is money’’, a Service Level Agreement (SLA) violation might cause loss of money for a Cloud provider. On the other hand, a security leak can imply the disclosure of private data or cyber attacks. This can have also economic implications for the CoT provider. For this reason the Cloud Security Alliance (CSA) [3] has picked out the critical aspects of Cloud security. According to the CSA guidance, security and privacy have to ensure the availability of services, resource access control, vulnerability mitigation, privacy of the audited user data. As CoT is an emerging paradigm, software architects have to deal with the lack of adhoc security standards and of a consolidated vulnerability model as point of reference.

نکات مهم

چکیده

1. مقدمه

2. فعالیتهای مرتبط

3. انگیزه

3.1 حوزههای حاکمیت

3.2 دامنههای عملیاتی

3.3 توصیف ما از امنیت لبه /ابر

4 مدل امنیتی ایجاد یک MOM برای رایانش ابری/ لبهای مطابق با الزامات CSA

4.1 ملاحظات مقدماتی

4.2 حفظ ماژول ارتباطی درونی یک MoM برای رایانش ابر- لبه

5 MOM برای معماری رایانش ابر-لبه

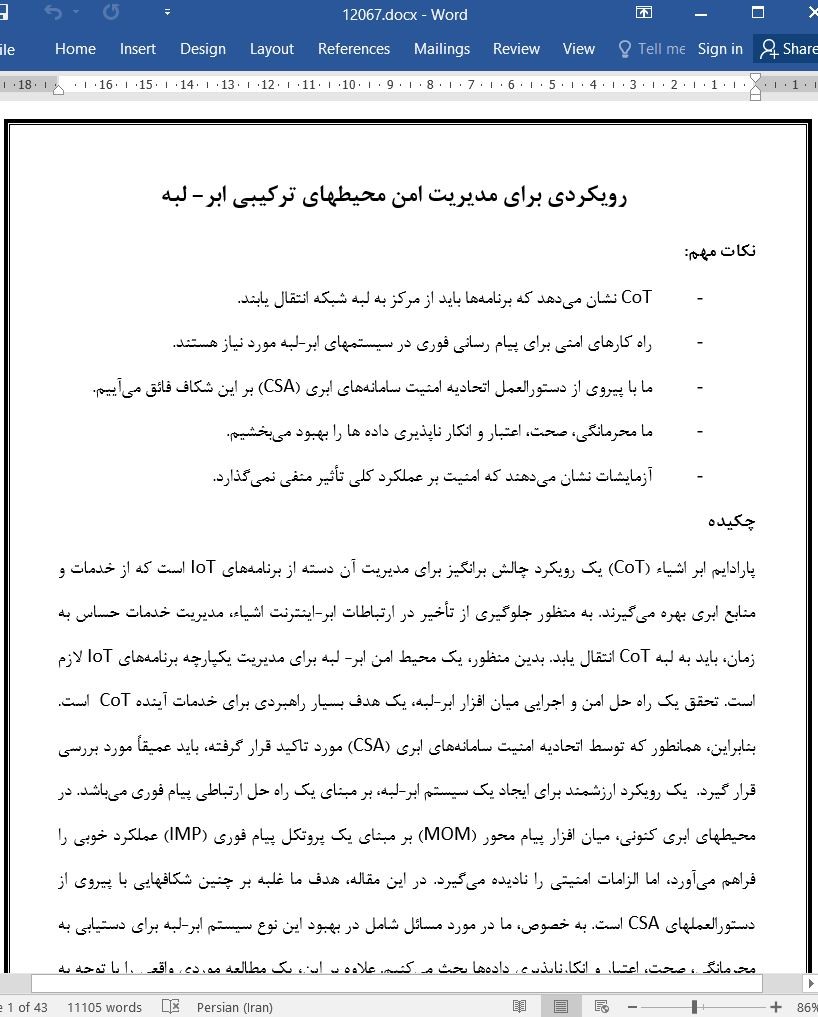

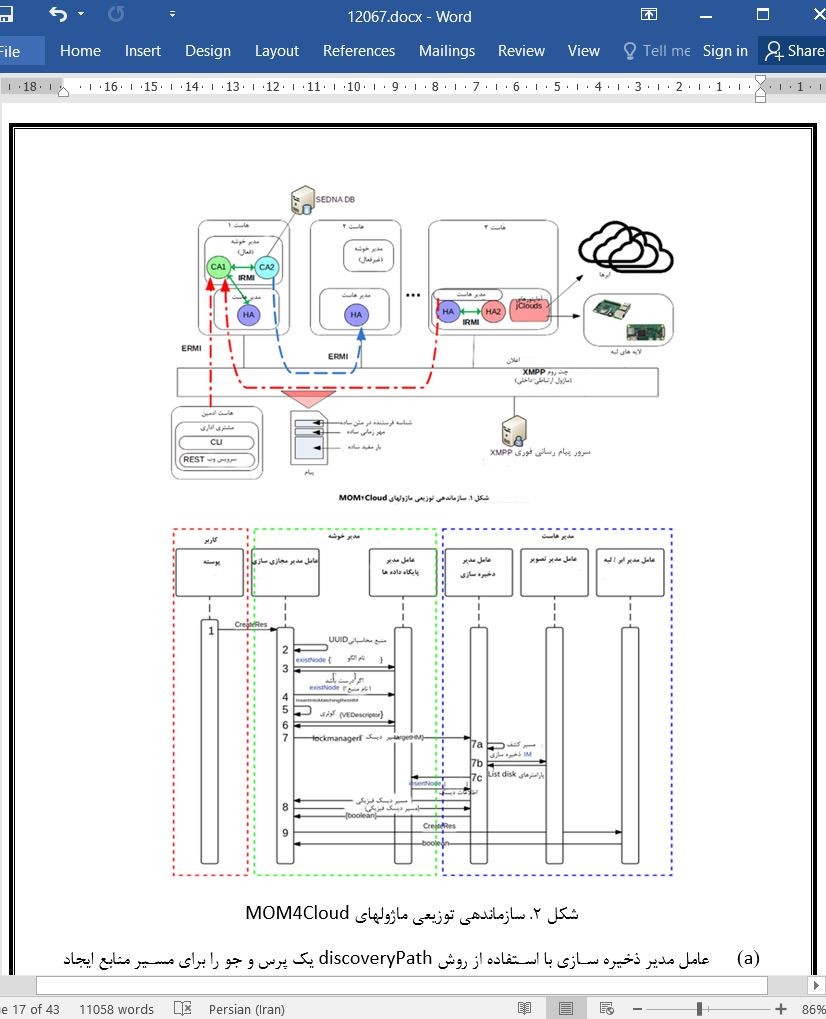

5.1. بررسی کلی MOM4Cloud

5.2 بررسی کلی XMPP

5.3 مدیریت لایههای ابر و لبه

6 حفظ امنیت ارتباطات بین لایههای ابر و لبه

6.1 گسترش امنیت مورد نیاز XMPP

6.2 حفظ امنیت ماژول ارتباطی داخلی MOM4Cloud

6.3 الزامات CSA برای MOM4Cloud

7 پیاده سازی

7.1 طراحی افزونه امنیتی XMPP

7.2 یکپارچه سازی افزونههای امنیتی XMPP در CLEVER

8 ارزیابی و تحلیل آزمایشی

8.1 تنظیمات سیستم

8.2 زمان انتقال

8.3 زمان تکمیل

9 نتیجه گیری و ملاحظات پایانی

منابع

Abstract

1. Introduction

2. Related works

3. Motivation

3.1. Governance domains

3.2. Operational domains

3.3. Our characterization of cloud/edge security

4. Security model making a MOM for cloud/edge computing compliant with CSA requirements

4.1. Preliminary considerations

4.2. Securing the inter-module communication of a MOM for cloud/edge computing

5. MOM for cloud/edge computing architecture

5.1. MOM4Cloud overview

5.2. XMPP overview

5.3. Cloud and edge layers management

6. Securing communications between cloud and edge layers

6.1. Required XMPP security extension

6.2. Securing the inter-module communication of MOM4Cloud

6.3. CSA requirements & MOM4Cloud

7. Implementation

7.1. XMPP security extension design

7.2. Integration of the XMPP security extensions in CLEVER

8. Experimental assessment and analysis

8.1. System settings

8.2. Transmission time

8.3. Elaboration time

9. Conclusions and remarks

References

- اصل مقاله انگلیسی با فرمت ورد (word) با قابلیت ویرایش

- ترجمه فارسی مقاله با فرمت ورد (word) با قابلیت ویرایش، بدون آرم سایت ای ترجمه

- ترجمه فارسی مقاله با فرمت pdf، بدون آرم سایت ای ترجمه