تحلیل و طراحی شبکه های مسیریابی میکروسیالی کاهش –دستکاری

چکیده

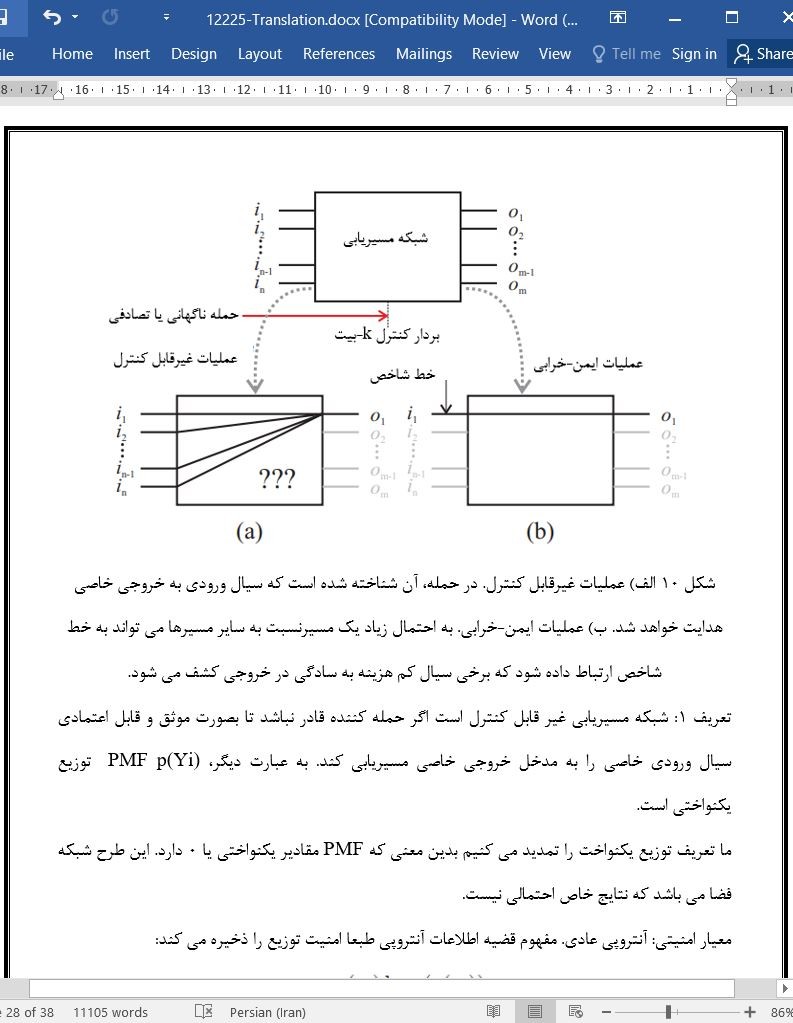

شبکه های مسیریابی میکروسیالی، شبکه های اولیه قابل پیکربندی مجددی هستند که به تعین مسیر دینامیک سیالات در تراشه زیستی میکروسیالی مبتنی بر جریان اجازه می دهند. چنین شبکه های اولیه ای مزایایی مانند نمونه سازی سریع و در زمان اجرای بازپرداخت پذیری (قابلیت پیکربندی) از مدارهای یکپارچه به دامنه میکروسیالی دارند. اثرات جانبی مخرب این انعطاف پذیری افزایشی، آسیب پذیر بودن در برابر دستکاری می باشد. مخالفان بدجنس می توانند سیگنال های کنترل الکترونیکی یا خطوط کنترل بادی مورد استفاده برای انتقال شبکه مسیریابی را تغیر دهند. در این کار، ما ارزیابی امنیتی با سطح بالا سیستم های میکروسیالی را با استفاده از شبکه های مسیریابی و تحلیل کردن امنیت آنها در حملات مداخله ای (دستکاری) عملی ارئه می دهیم. ما در فرضیه های منطقی نشان می دهیم که حالات مجاز شبکه مسیریابی احتمال توزیع را تشکیل می دهد. ما شیوه هایی را برای تعین کارآمد این توزیع از طریق معرفی درخت دودویی ارائه کردیم. ما سپس نحوه سنتز شدن شبکه های مسیریابی را نشان می دهیم که رفتارهای بخوبی تعریف شده را نشان می دهد. ما شبکه مسیریابی طراحی شده به چنین شیوه ای را کاهش-دستکاری می نامیم، همانطورکه آن اثرات مداخله احتمالا خفیف و اندک را ایجادمی کند. ما سپس شیوه پیشنهادی مورد استفاده برای حفاظت از برنامه بارکد کردن DNA پزشکی قانونی را در برابر حمله نشان می دهیم.

1. مقدمه

زیست تراشه های میکروسیالی مبتنی بر جریان به عنوان ابزاری موثر در یک آزمایشگاه- روی –تراشه آشکار شده است. (2) و (3). با یکپارچه سازی کانال ها و فضاهای کنترل سیالات، میکرو دریچه مبتنی بر کنترل جریان و سنسورها در زیرلایه های الاستومر، بسیاری از پروتکل های بیوشیمایی زمانی به مجموعه ای پیچیده موکول می شود که حالا شیوه های آزمایشگاهی دستی می تواند بصورت خودکار و کارآمد در بسترهای کوچک شده اجرا شود (4) و (5). در میان فناوری های میکروسیالی فراوان موجود امروزی، میکروسیالات مبتنی بر جریان یکی از توسعه یافته ترین هستند و بصورت موفقیت آمیزی در برنامه ای اصلی مانند Fluidigm BioMark HD تجاری سازی شده است (6). آخرین تحقیقات در زیست تراشه های مبتنی بر جریان از مفاهیم تثبیت شده در صنعت نیمه رسانا در تلاش برای مدیریت پیچیدگی های افزایشی حاصل شده است درحالیکه طراحی، ساخت و اجرا ساده است.

8. نتیجه گیری

ما ارزیابی امنیتی از ظهور سخت افزارهای میکروسیالی اولیه را معرفی می کنیم: شبکه مسیریابی مبتنی بر ترانهاده از طریق لاین کنترل سری حرکت می کند. سپس ما تحلیل را فرمول بندی و شیوه شناسی در مدل حمله بردار کنترل تصادفی را طراحی می کنیم. دو دسته امنیت یعنی غیرقابل کنترل و ایمن-خرابی، تعریف شد و مطالعات موردی برای نشان دادن چگونه چنین ویژگی هایی می تواند در عمل به عنوان مکانیسم کاهش دستکاری نفوذ کند. چنین تکنیکی کاهش دستکاری طراحی زمان را حذف می کند یکی از ساده ترین شیوه ها برای مداخله با دستگاه حساس فیزیکی به کاررفته شده در نقطه مراقبت می باشد.

Abstract

Microfluidic routing fabrics are reconfigurable primitives that permit the dynamic redirection of fluids on a flow-based microfluidic biochip. Such primitives are bringing the benefits of rapid prototyping and on-the-fly reconfigurability from integrated circuits to the microfluidic domain. An unfortunate side effect of this increased flexibility is susceptibility to tampering. A malicious adversary can alter either the electronic control signals or the pneumatic control lines used to drive the routing fabric. In this paper, we provide a high-level security assessment of microfluidic systems utilizing routing fabrics, and analyze their security under actuation tampering attacks. We show that under reasonable assumptions, the permissible states of a routing fabric form a probability distribution. We provide methods for efficiently determining this distribution through a binary tree representation. We then show how to synthesize routings fabrics that exhibit well-defined behaviors. We call a routing fabric designed in such a way tamper-mitigating, as it makes the effects of tampering probabilistically less severe. We then show how the proposed methodology can be used to protect a forensic DNA barcoding application from attack.

I. INTRODUCTION

Flow-based microfluidic biochips have emerged as an effective means of realizing the laboratory-on-a-chip [2], [3]. By integrating fluid handling channels and chambers, microvalvebased flow control, and sensors on elastomer substrates, many biochemical protocols once relegated to complex, manual laboratory procedures can now be performed efficiently and automatically in a miniaturized platform [4], [5]. Among the myriad of microfluidic technologies available today, flowbased microfluidics are one of the most developed and have been successfully commercialized in benchtop platforms such as the Fluidigm BioMark HD [6]. The latest research in flowbased biochips has drawn from well-established concepts in the semiconductor industry in an effort to manage increasing complexity while streamlining design, fabrication, and operation.

VIII. CONCLUSIONS

We presented a security assessment of an emerging microfluidic hardware primitive: the transposer-based routing fabric driven through a serial control line. We then formulated an analysis and design methodology under a random control vector attack model. Two classes of security, fail-safe and uncontrollable, were defined and case studies were presented to show how such characteristics could be leveraged in practice as a tamper mitigation mechanism. Such a design-time tamper mitigation technique eliminates one of the simplest methods for tampering with a physically vulnerable device employed at the point-of-care.

چکیده

1. مقدمه

2. ارزیابی امنیت

الف) مدل تهدید: مداخله فیزیکی

ب) مفاهیم حمله

3. بررسی مشکل

4. تحلیل شبکه های مسیریابی

الف) اقدامات مقدماتی مدل سازی

ب. مدل نمودار (گراف) فیزیکی

پ) مدل گراف مسیریابی

ت. ارزیابی امنیت

5. ترکیب مسیریابی شبکه ای

الف. بیان مشکل

ب. ترکیب مبتنی بر ILP

پ. ترکیب سریع

ت. کاهش گراف مسیریابی

ث) هشدار

6. طراحی شبکه های مسیر یابی کاهش- مداخله برای بارکدینگ یا بارکد گذاری پزشکی قانونی

الف) بارکد گذاری پزشکی قانونی

ب) مفاهیم امنیت

پ. ساخت گراف مسیریابی کاهش-دستکاری

ت. نتایج تجربی

7. ارتباط با کارقبلی

8. نتیجه گیری

منابع

Abstract

1. INTRODUCTION

2. SECURITY ASSESSMENT

A. Threat Model: Physical Tampering

B. Attack Implications

3. PROBLEM OVERVIEW

4. ROUTING FABRIC ANALYSIS

A. Modeling Preliminaries

B. Physical Graph Model

C. Routing Graph Model

D. Evaluating Security

5. ROUTING FABRIC SYNTHESIS

A. Problem Statement

B. ILP-Based Synthesis

C. Fast Synthesis

D. Routing Graph Reduction

E. Caveats

6. DESIGN OF TAMPER-MITIGATING ROUTING FABRICS FOR FORENSIC DNA BARCODING

A. Forensic DNA Barcoding

B. Security Implications

C. Tamper-Mitigating Routing Graph Constructions

D. Experimental Results

7. RELATION TO PRIOR WORK

8. CONCLUSIONS

REFERENCES

- ترجمه فارسی مقاله با فرمت ورد (word) با قابلیت ویرایش، بدون آرم سایت ای ترجمه

- ترجمه فارسی مقاله با فرمت pdf، بدون آرم سایت ای ترجمه