دانلود رایگان مقاله بیومتریک یک باره برای بانکداری آنلاین و تایید اعتبار پرداخت الکترونیکی

چکیده

بانکداری آنلاین و سیستمهای پرداخت الکترونیکی در اینترنت بهطور فزایندهای پیشرفت میکنند. در سطح ماشین، تراکنشهای بین مشتری و سرور میزبان از طریق یک کانال امن محافظت شده با SSL / TLS انجام میشود. احراز هویت کاربر معمولا براساس دو یا چند عامل است. با این وجود، توسعه malwares مختلف و حملههای مهندسی اجتماعی کاربران کامپیوتر را به یک وسیله مورد اعتماد تبدیل میکند در نتیجه احراز هویت کاربر آسیبپذیر است. این مقاله به بررسی نحوه احراز هویت کاربر با بیومتریک در بانکداری آنلاین با استفاده از یک وسیله خاص به نام OffPAD میپردازد. این مقاله نیاز دارد تا تأیید اعتبار نه تنها توسط کاربر (یا دستگاه شخصی) بلکه توسط بانک برخلاف استاندارد سیستمهای بانکداری انجام شود. بنا به بیانی دقیقتر، یک پروتکل جدید برای تولید رمز عبور یکبار مصرف از دادههای بیومتریک ارائه شده است، تا اطمینان حاصل شود امنیت و حریم خصوصی حفظ شده است. نتایج نشان میدهد با توجه به مثبت کاذب بودن نتایج عملکرد عالی بوده است. تجزیه و تحلیل امنیتی پروتکل نیز مزایای مربوط به تقویت امنیت را نشان میدهد.

1. مقدمه

تجارت الکترونیک در اینترنت بیشتر برای پرداخت آنلاین و بانکداری آنلاین استفاده میشود. بنابراین، تقلب در تراکنشها یک مشکل عمده برای موسسات مالی است [11]، [3]. در واقع، اگرچه پرداخت آنلاین تنها نشاندهنده درصد کوچکی از معاملات است تمرکز کمی بر روی بانکها دارد [19]. بسیاری از دستورالعملها مربوط به پرداختهای آنلاین است، بهعنوان مثال، دستورالعمل 2000/31 / EC اروپا در مورد امنیت تجارت الکترونیک [6]، درحالیکه دستورالعملها در مورد خدمات پرداخت [7]، عرصهی گستردهی اروپایی برای پرداخت و پلتفرم قانونی SEPA فراهم میکند (واحد پرداخت یورو، [8]). پروتکل 3D-Secure یک پروتکل پرداخت پیشنهاد شده توسط صنعت است که برای کاهش تقلب در پرداخت آنلاین توسعه یافته است.

در تجارت الکترونیک معمول، مشتری میخواهد یک سرویس آنلاین را با یک کارت اعتباری از سایت اینترنتی خریداری کند. در سطح بالا، تراکنش بهطورکلی با احراز هویت و اتصال امن بین میزبان سرویسگیرنده مشتری و میزبان خدمات (SP) با استفاده از یک پروتکل مانند SSL / TLS شروع میشود. بار دوم، کاربر به وسیله میزبان SP خود به بانک SP اطلاعات بانکی میفرستد: شماره هویت شخصی (PAN)، شماره تایید کارت (CVX2) و تاریخ انقضا. پروتکلهای SSL / TLS تأمین تراکنش بین میزبان سرویسگیرنده و میزبان SP را امکانپذیر میکنند. با این وجود، احراز هویت مستقیم کاربر در این طرح وجود ندارد.

چالشهای امنیتی در تجارت الکترونیک بسیار زیاد است و به خصوص با احراز هویت کاربر مرتبط است، زیرا ارائه دهنده و صاحب کارت در طول تراکنش در یک مکان قرار نگرفتهاند. احراز هویت به اصطلاح قوی معمولا براساس دو عامل احراز هویت است. بهعنوان مثال، امنیت اضافی، ارسال شده توسط تلفنهمراه، بهعنوان پروتکل 3D-Secure [27] یا یک دستگاه اضافی مانند خواننده CAP [12]، [10] برای پرداخت الکترونیکی و بانکداری آنلاین موردنیاز است. سیستم تأیید هویت کاربر به طور سنتی توسط بانک کاربر انجام میشود (از آنجا که ریسک مالی در بانک اتفاق میافتد). احراز هویت باید جزوء حملات man-in-the-middle قرار گیرد (همانگونه که در [3] شرح داده شده است). بااینحال، این مقاله بر احراز هویت کاربر تمرکز دارد و چنین حملاتی خارج از اهداف مطالعاتی این مقاله است.

این مقاله یک روش جایگزین برای احراز هویت کاربر بر اساس بیومتریک ارائه میکند. سیستم پیشنهادی رمزهای عبور یک بار مصرف از اثر انگشت را تولید میکند. این دادههای بیومتریک بهطور مستقیم در دستگاه ذخیره نمیشوند و رمز عبور تولید شده برای هر تراکنش برای جلوگیری از حمله مجدد متفاوت است.

ادامه مقاله بصورت زیر سازماندهی شده است. بخش 2 بهطور خلاصه به ارائهی راهحلهای احراز هویت پیشرفته برای پرداخت الکترونیکی میپردازد. در بخش 3 امنیت و حریم خصوصی را تعریف میکنیم که مسائل مربوط به راهحل پیشنهادی را ارائه میکند. در بخش 4، مفهوم OffPAD، یک دستگاه امن برای اطمینان از تراکنشهای ماشین به ماشین (M2M) را ارائه میکنیم. در حال حاضر در بخشهای این مقاله پروتکل احراز هویت پیشنهاد شده است. برخی نتایج تجربی و تجزیه و تحلیل امنیتی در بخش 6 ارائه شده است. در نهایت، نتیجهگیری و دیدگاههای مختلف در مورد این مقاله بیان شده است.

2. معماری پرداخت الکترونیکی

پروتکل پرداختهای ایمن الکترونیکی (SET، [24]) که توسط VISA [1]، و MasterCard [2] توسعه یافته است، یک پروتکل برای تأمین پرداختهای الکترونیکی با کارت اعتباری است. کاربر احراز هویت در SET براساس یک گواهی کلید عمومی است که بر روی کامپیوتر مشتری نصب شده است. VISA و MasterCard تشخیص دادند که مدیریت گواهیها برای مشتریان بسیار پیچیده بود، بنابراین پروتکل ساده 3D-Secure توسط VISA در سال 2001 بهعنوان یک راهحل جایگزین برای SET پیشنهاد شد.

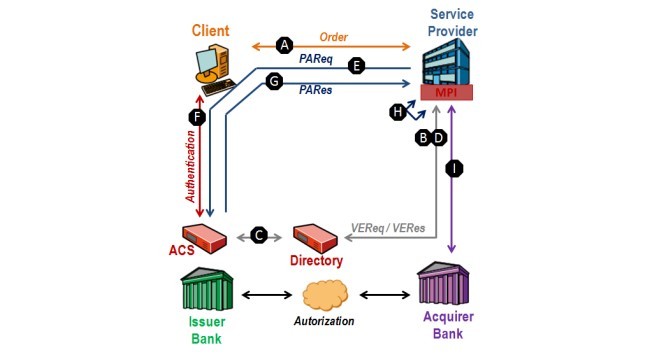

پروتکل 3D-Secure [27] احراز هویت فعلی و معماری پرداخت برای کارتهای اعتباری در وب است. ابتدا توسط VISA تصویب شد، سپس سایر سازمانهای مالی پیادهسازی خود را از معماری VISA 3D-Secure مانند MasterCard با MasterCard SecureCode، American Express و SafeKey توسعه دادند. یک مقایسه بین 3D Secure و MasterCard SecureCode در [21] پیشنهاد شده است. پروتکل 3D-Secure از 9 مرحله بین پنج عامل تشکیل شده است (شکل 1):

الف) کاربر به قصد خرید اطلاعات بانک خود را به SP میفرستد: PAN (شماره حساب شخصی)، تاریخ انقضا، CVV2 (شماره تأیید کارت). این دادهها برای یک ماژول اختصاصی به نام MPI (Merchant Plug In) در وبسایت در نظر گرفته شدهاند.

ب) MPI سرور دایرکتوری را با پیام VEReq میپرسد (درخواست تأیید).

پ) سرور دایرکتوری هویت SP، شماره کارت و بانک کاربر را بررسی میکند و مدیریت ACS کارت(Access Control Server) را بازیابی میکند.

ج) پیام VERes (نتیجه تأیید) حاوی پاسخ پیام است. اگر کاربران بانک در 3D-Secure شرکت کنند ACS چک میکند و تأیید هویت URL را به MPI ارسال میکند.

د) MPI پیام PAReq (درخواست احراز هویت پرداختکننده) را به URL داده شده میفرستد. این پیام شامل جزئیات خرید مجاز است. همچنین MPI بر روی کامپیوتر کاربر یک پنجره پاپ آپ درACS باز میکند.

ه) کاربر اطلاعات لازم را برای تأیید اعتبار از بانک ارائه میکند.

و) ACS تأیید احراز هویت کاربر را برای MPI از طریق پیام PARes ارسال میکند.

ن) MPI پیام PARes را بهعنوان تأیید هویت کاربر توسط ACS ثبت میکند.

ی) SPبرای بانک تایید میکند. بانک ماهیت تراکنش از بانک کاربر را تایید میکند و پرداخت از SP را تایید میکند. SP میتواند پرداخت خود و کاربران را دریافت کند و کاربران بانکی اطلاعات پرداخت را برای اطمینان از تسویه حساب نگه میدارند.

Abstract

Online banking and electronic payment systems on the Internet are becoming increasingly advanced. On the machine level, transactions take place between client and server hosts through a secure channel protected with SSL/TLS. User authentication is typically based on two or more factors. Nevertheless, the development of various malwares and social engineering attacks transform the user’s PC in an untrusted device and thereby making user authentication vulnerable. This paper investigates how user authentication with biometrics can be made more robust in the online banking context by using a specific device called OffPAD. This context requires that authentication is realized by the bank and not only by the user (or by the personal device) contrary to standard banking systems. More precisely, a new protocol for the generation of one-time passwords from biometric data is presented, ensuring the security and privacy of the entire transaction. Experimental results show an excellent performance considering with regard to false positives. The security analysis of our protocol also illustrates the benefits in terms of strengthened security.

I. INTRODUCTION

Electronic commerce on the Internet is more and more used for online payment and online banking. In the same time, the fraud for these transactions is a major problem for financial institutions [11], [3]. Indeed, although the online payment only represents a small percentage of transactions, it concentrates a major loss for banks [19]. Many directives are related to online payments, as for instance, the European directive 2000/31/EC on e-commerce security [6], whereas the Directive on Payment Services, [7], provides an european wide single market for payments and a legal platform for SEPA (Single Euro Payment Area, [8]). The 3D-Secure protocol is the payment protocol proposed by the industry, developed to reduce the fraud in online payment.

In the usual case of e-commerce, the customer wants to purchase an online service, with a credit card, through a website. At a high level, the transaction generally begins with an authentication and a secure connection between the customer’s client host and the service provider (SP) host, using a protocol such as SSL/TLS. In a second time, the user sends to the SP bank, through the SP host, his/her bank information: Personal Authentication Number (PAN), Card Verification Value (CVX2) and expiry date. SSL/TLS protocols enable to secure transaction between user’s client host and the SP host. Nevertheless, there is no direct user’s authentication in this scheme.

Security challenges in e-commerce are numerous, particularly related to user authentication, because the merchant and the cardholder are not in the same place during the transaction. So-called strong authentication is typically based on two-factor authentication. For example, an additional secret, sent by mobile phone, as for the 3D-Secure protocol [27] or an additional device as a CAP reader [12], [10] are required for electronic payments and online banking. The user’s authentication system is traditionally realized by the user’s bank (because the financial risk falls on the bank). Authentication should also take into account man-in-the-middle attacks (such as described in [3]). However, this paper is centered on user’s authentication and such attacks are out of scope.

This paper presents an alternative method for user’s authentication based on biometrics. The proposed system generates one-time passwords from fingerprints. The biometric data is not directly stored in the device and the generated password is different for each transaction in order to avoid replay attack.

The paper is organized as follows. Section 2 briefly presents state-of-the-art authentication solutions for epayment. We define in Section 3 the security and privacy issues that the proposed solution should address. In Section 4, we present the OffPAD concept, a secure device to ensure secure Machine to Machine (M2M) transactions. We present in Sections the proposed authentication protocol. Some experimental results and security analysis are given in Section 6. Finally, we conclude and give some perspectives of this study.

II. E-PAYMENT ARCHITECTURES

The Secure Electronic Transactions (SET, [24]) protocol, developed by VISA [1], and MasterCard [2], was a protocol for securing e-payment transactions by credit card. User authentication in SET was based on a public-key certificate installed on the client computer. VISA and MasterCard realised that the management of certificates was too complex for customers, so a simpler 3D-Secure protocol designed by VISA in 2001 was proposed as a solution to replace SET.

The 3D-Secure protocol [27] is the current authentication and payment architecture for credit cards on the web. It was first adopted by VISA, then other financial organizations developed their own implementations of VISA’s 3D-Secure licensed architecture, such as MasterCard with its MasterCard SecureCode, American Express with SafeKey. A comparison between 3D-Secure and MasterCard SecureCode is proposed in [21]. The 3D-Secure protocol is composed of nine steps exchanged between five actors (Fig.1):

A. The user sends to the SP his/her purchase intention, with his/her bank information: PAN (Personal Account Number), expiration date, CVV2 (Card Verification Value). These data are intended for a dedicated module called MPI (Merchant Plug In) implemented into the merchant website.

B. MPI queries the directory server with the VEReq (Verify Enrollment Request) message.

C. The directory server checks the SP identity, the card number and the user’s bank and recovers the ACS (Access Control Server) managing the card.

D. The message VERes (Verify Enrollment result) contains the response of message. The ACS checks if the users’s bank is enrolled in the 3D-Secure program and sends the cardholder authentication URL to the MPI.

E. MPI sends the PAReq (Payer authentication request) message to the given URL. This message contains the details of the authorized purchase. MPI also opens on the client computer a pop-up window to the ACS.

F. The user provides the necessary information for authentication from the bank.

G. ACS sends to MPI a confirmation of user authentication through PARes message.

H. MPI records PARes message as confirmation of user authentication by ACS.

I. SP authenticates to the bank. The bank verifies the nature of the transaction from the user’s bank and confirms the payment authorization from the SP. The SP gets his/her payment and the users’s bank stores payment information to ensure nonrepudiation of the transaction.

چکیده

1. مقدمه

2. معماری پرداخت الکترونیکی

3. الزامات امنیتی و حفظ حریم خصوصی

4. مفهوم OFFPAD

5. الگوریتم Biohashing

6. پروتکل احراز هویت پیشنهادی

7. تجزیه و تحلیل روش پیشنهادی

.A تجزیه و تحلیل عملکرد

.B تجزیه و تحلیل امنیت و حریم خصوصی

8. نتیجهگیری و چشماندازهای آینده

منابع

Abstract

1. INTRODUCTION

2. E-PAYMENT ARCHITECTURES

3. SECURITY AND PRIVACY REQUIREMENTS

4. OFFPAD CONCEPT

5. BIOHASHING ALGORITHM

6. PROPOSED AUTHENTICATION PROTOCOL

7. ANALYSIS OF THE PROPOSED METHOD

A. Performance analysis

B. Security and privacy analysis

8. CONCLUSION AND PERSPECTIVES

REFERENCES